Android刷机+抓包环境配置

设备:Pixel XL

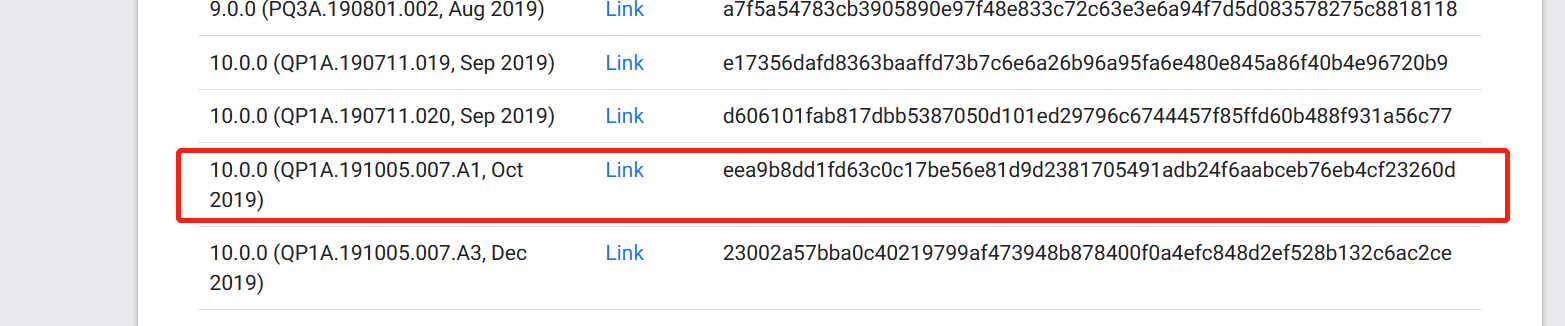

镜像:Android10

抓包环境:Lsposed + fiddler

刷入镜像

下载镜像并解压

将手机进入bootloader模式

- 开机状态可以使用命令

adb reboot bootloader直接进入 - 关机可以直接按住

电源键+音量下键进入

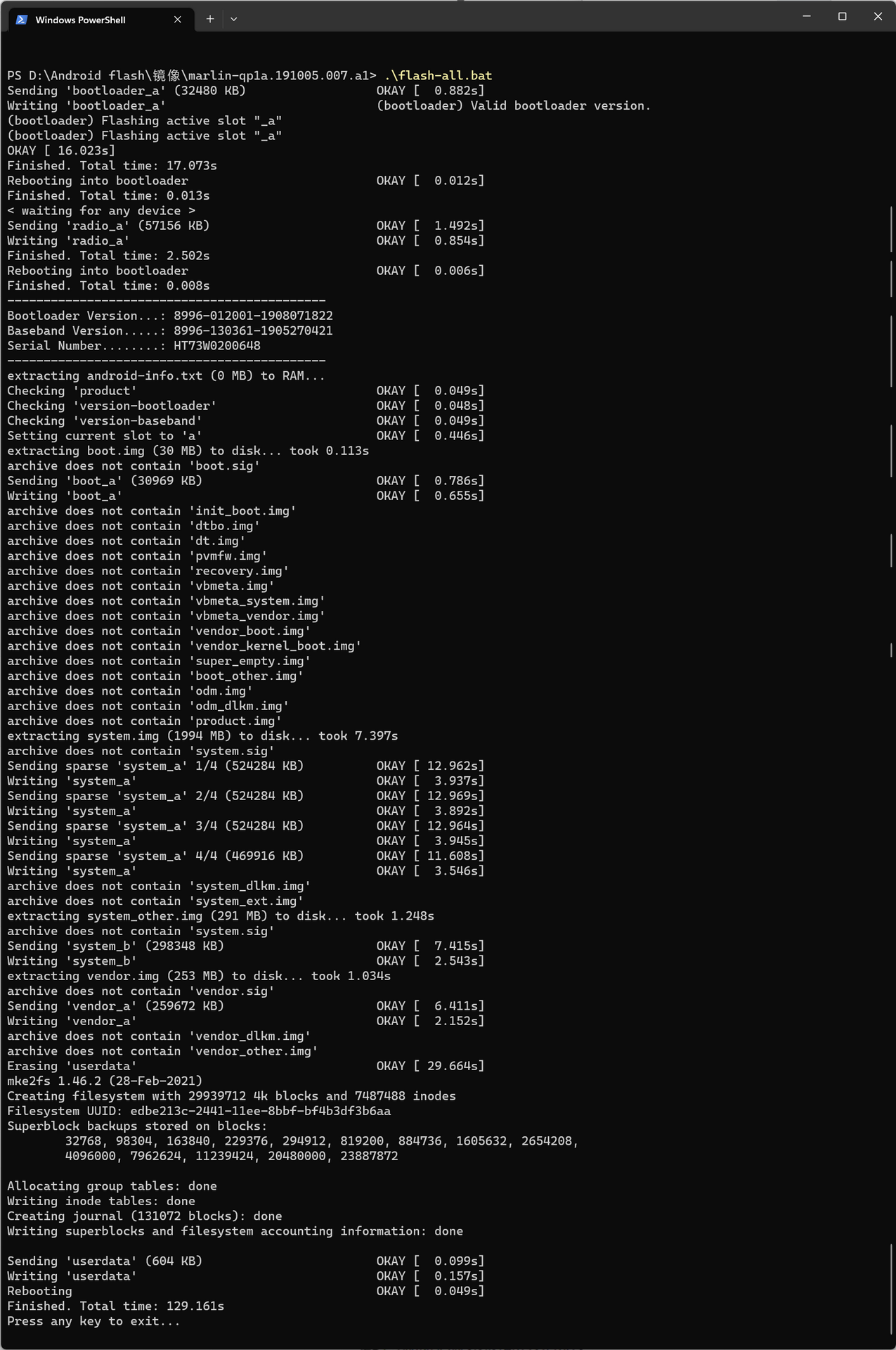

执行flash-all.s刷机

刷机完成

ROOT

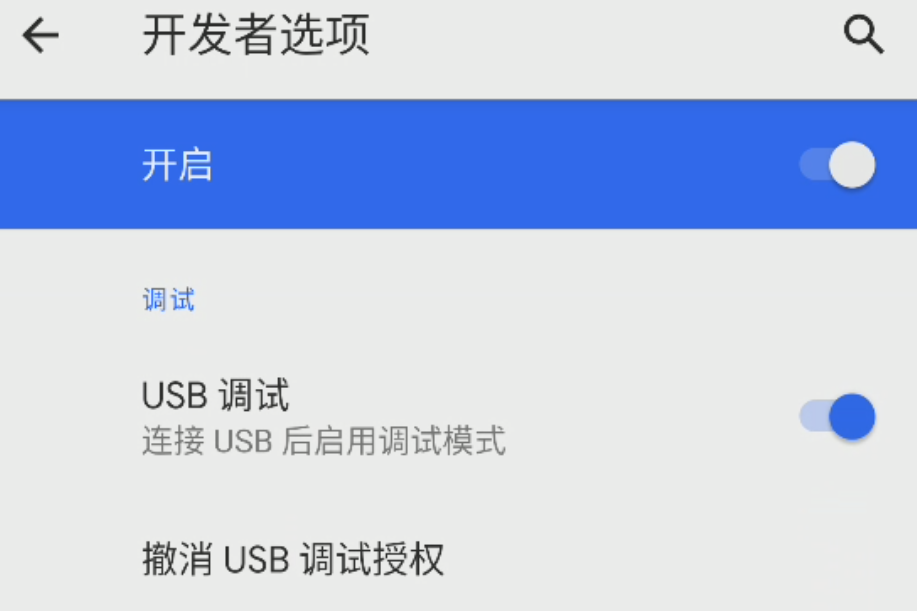

先在开发者模式打开USB调试开关

安装Magisk

下载Magisk现在最新版的是26.1

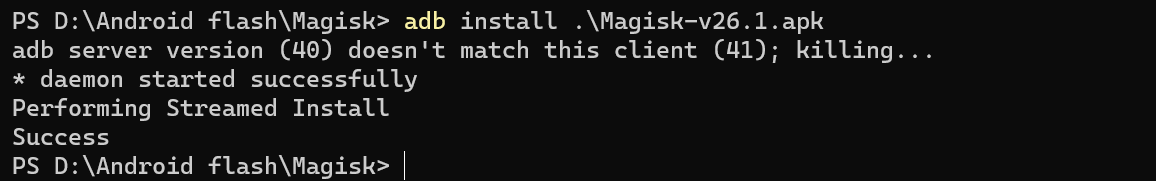

adb install .\Magisk-v26.1.apk

刷入boot.img

解压镜像里面的.zip包,获取boot.img

确认手机开启了A/B系统更新

adb shell getprop ro.build.ab_update

adb shell getprop ro.build.system_root_image

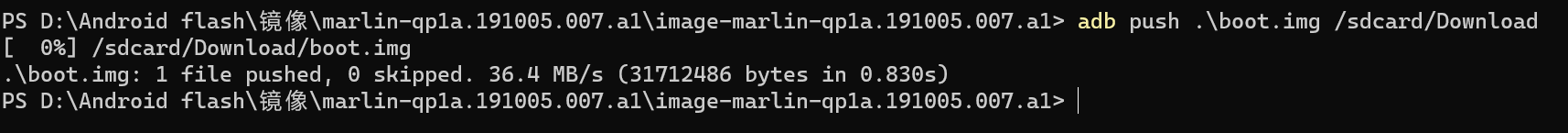

将boot.imgpush到sd卡

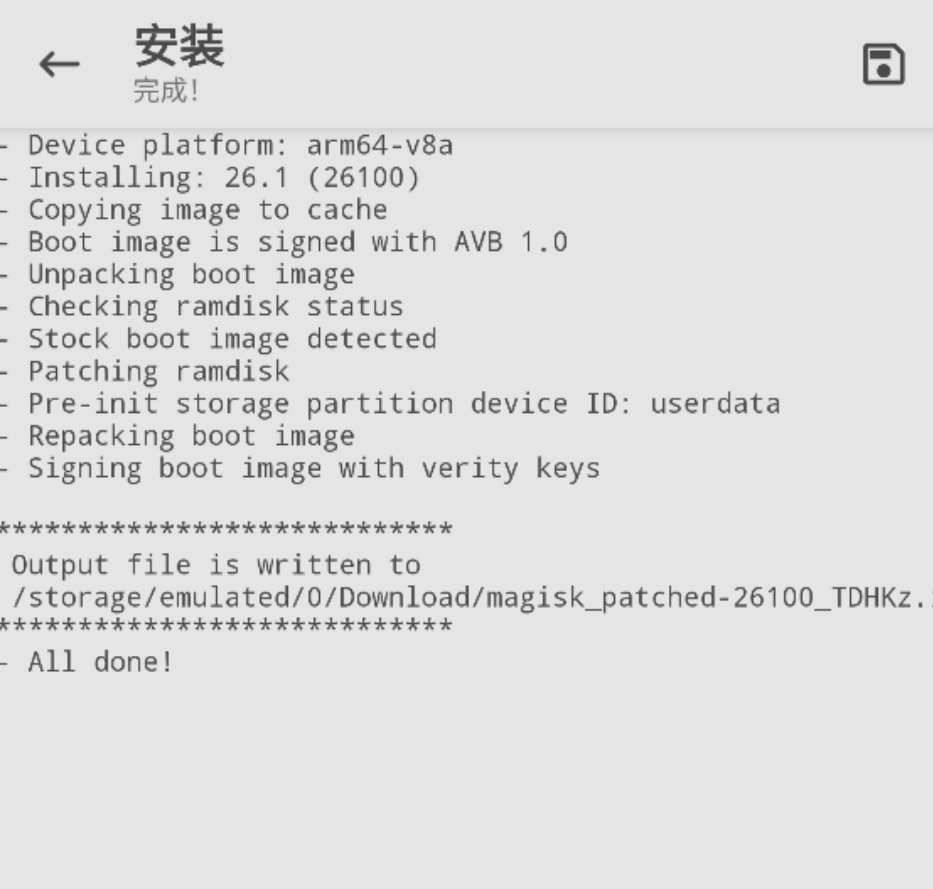

打开Margisk选择安装 → 选择并修补一个文件 → 选择刚刚push的boot.img → 开始

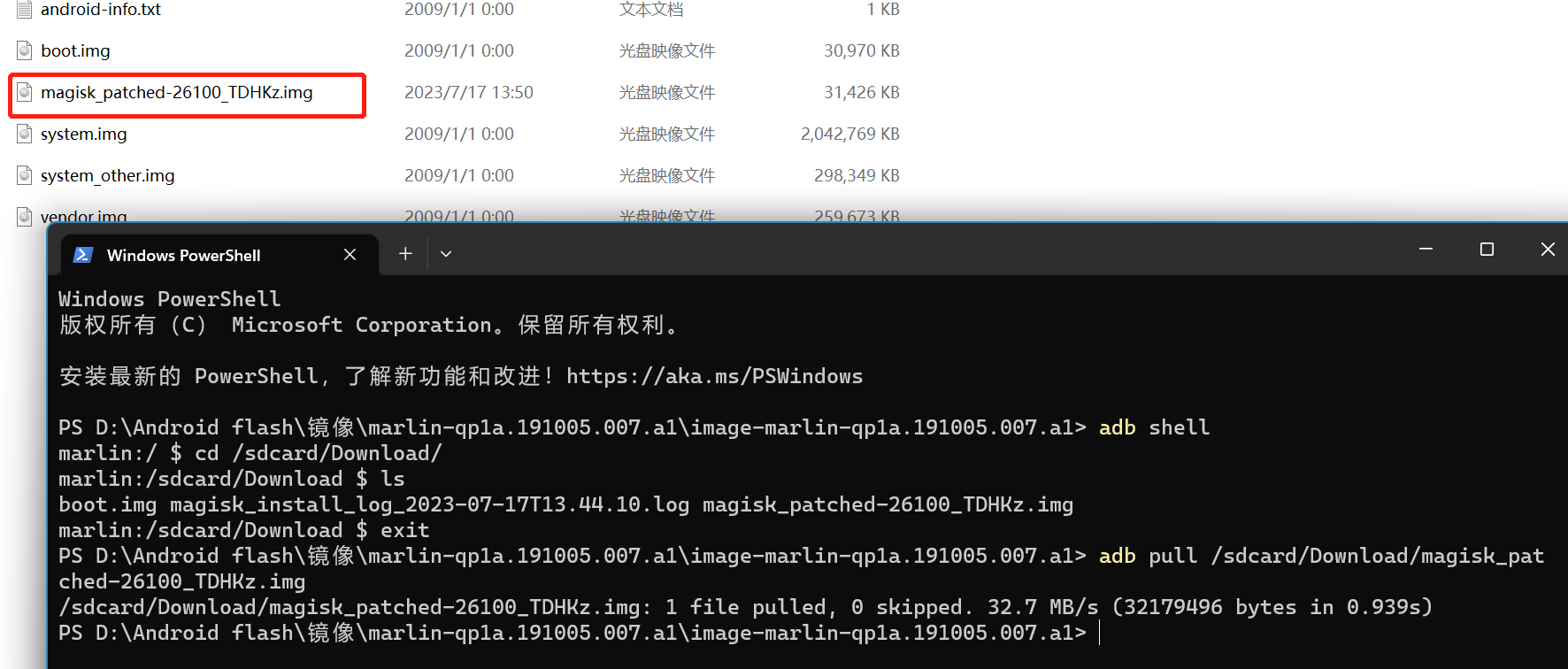

点击保存,并将生成的文件拉取下来

然后将其刷入boot分区中

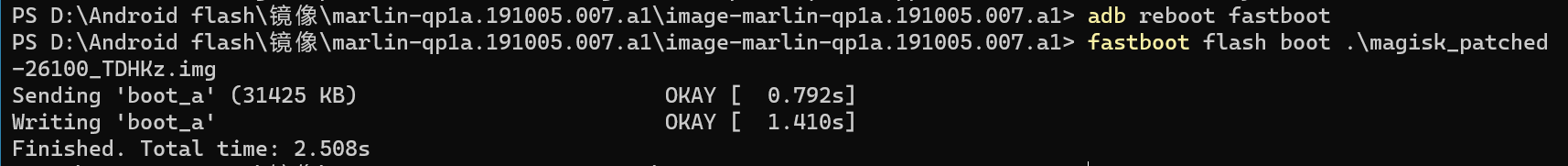

进入fastboot模式:使用

adb reboot bootloader或者adb reboot fastboot(根据pixel型号选择,有些比较老的型号直接进入bootloader就行了)如果命令进入失败手动关机后按住开机键+音量减进入输入命令刷入

fastboot flash boot .\magisk_patched-26100_TDHKz.img

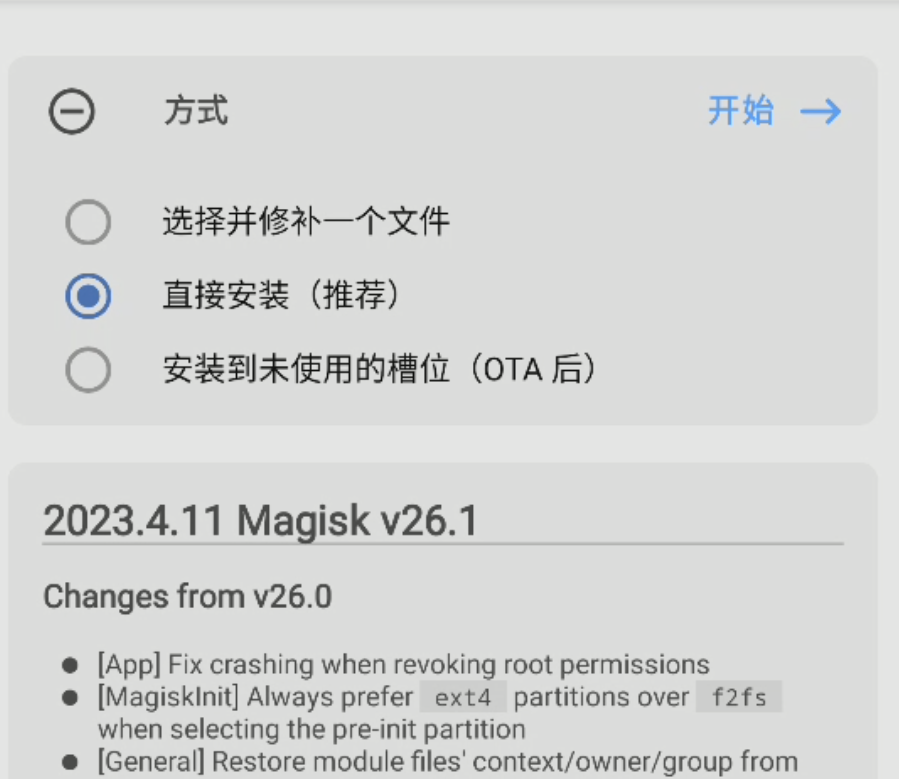

重启手机 → 打开Magisk → 安装 → 直接安装 → 重启

此时就root成功可以获取root权限了。

配置抓包环境

安装Lsposed

下载新版zip包(riru对老版本版本的兼容性更好,riru版本需要先安装riru框架才能安装上。zygisk版本性能更好。如果不需要兼容特别老的版本一般来说安装zygisk版本即可)

安装riru版本:需要先安装riru然后重启,再安装ritu版本的Lsposed

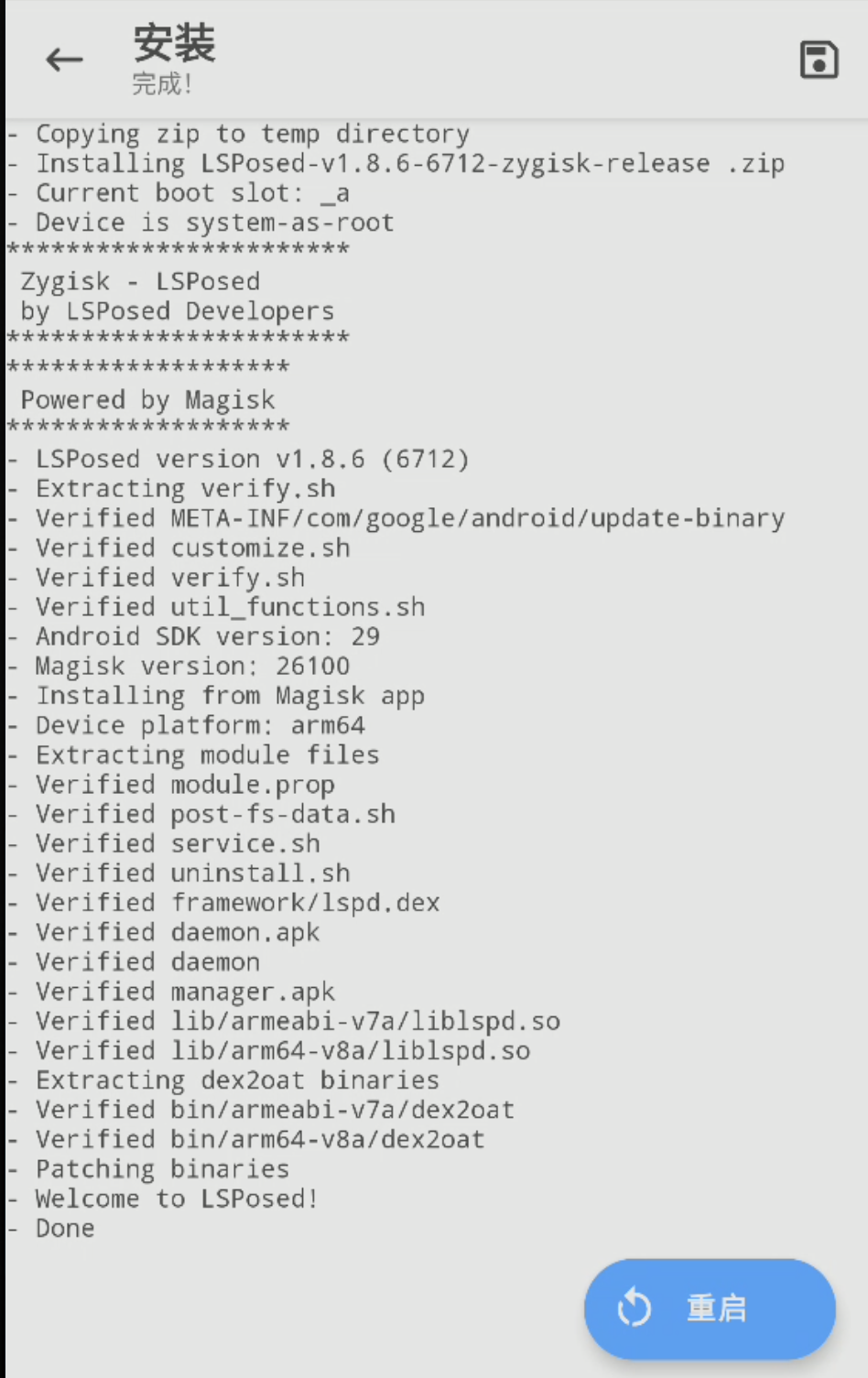

安装zygisk版本:打开Magisk设置的zygisk开关并重启生效,然后安装zygisk版本的Lsposed

将下载好的zip包push到手机

打开Magisk模块,从本地安装

安装插件

移动证书到根目录:

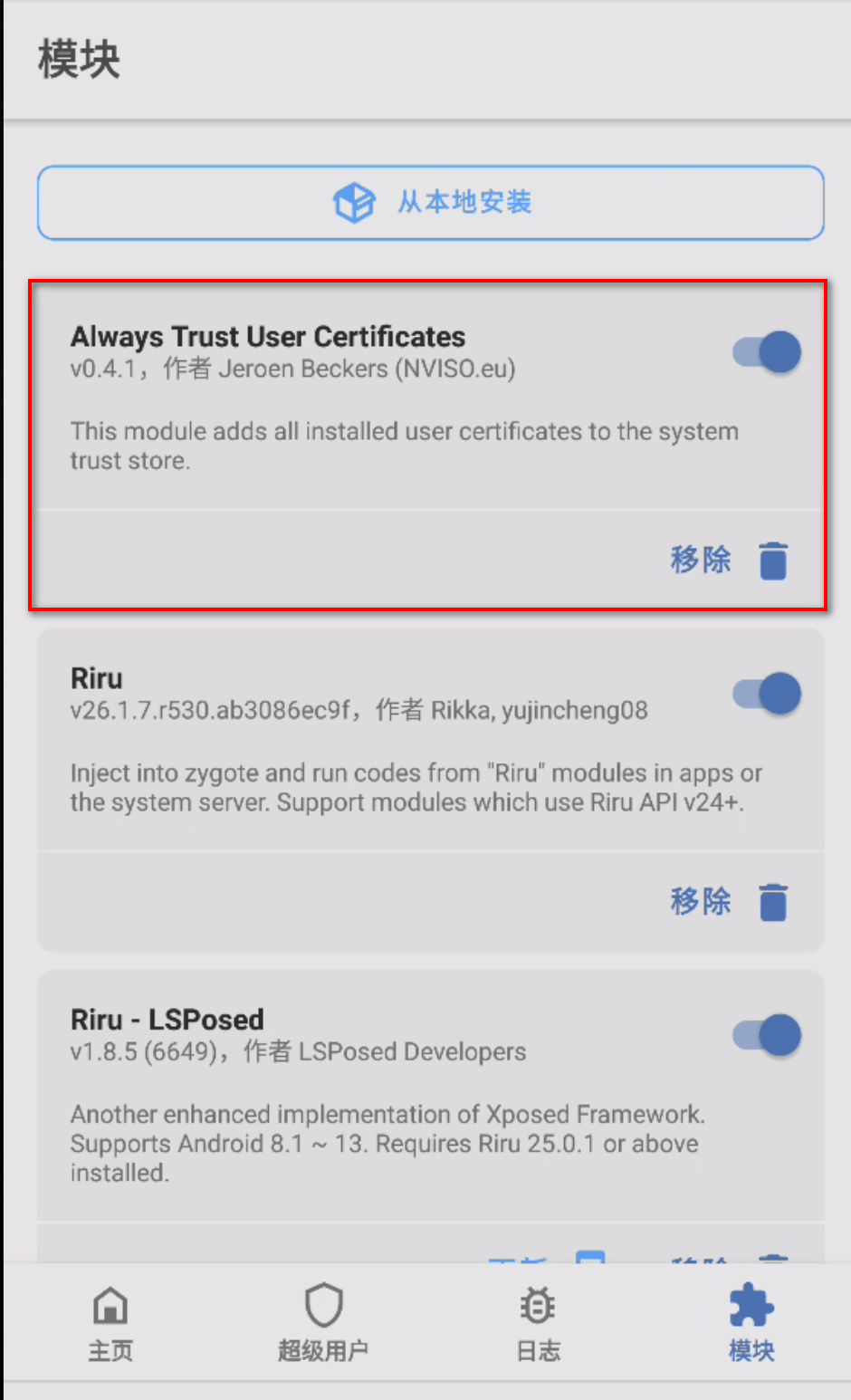

- 把AlwaysTrustUserCerts压缩包复制到设备目录下,在Magisk中安装这个模块,安装完成后按提示重启。用于将用户证书拷贝到系统证书

- 或者使用Magisk的模块MoveCertificate也行

- 或者不安装自己手动拷贝也行。

通过SSL:不过这个不一定对所有软件都适用,原因在后面使用FridaHook抓包的时候再详述

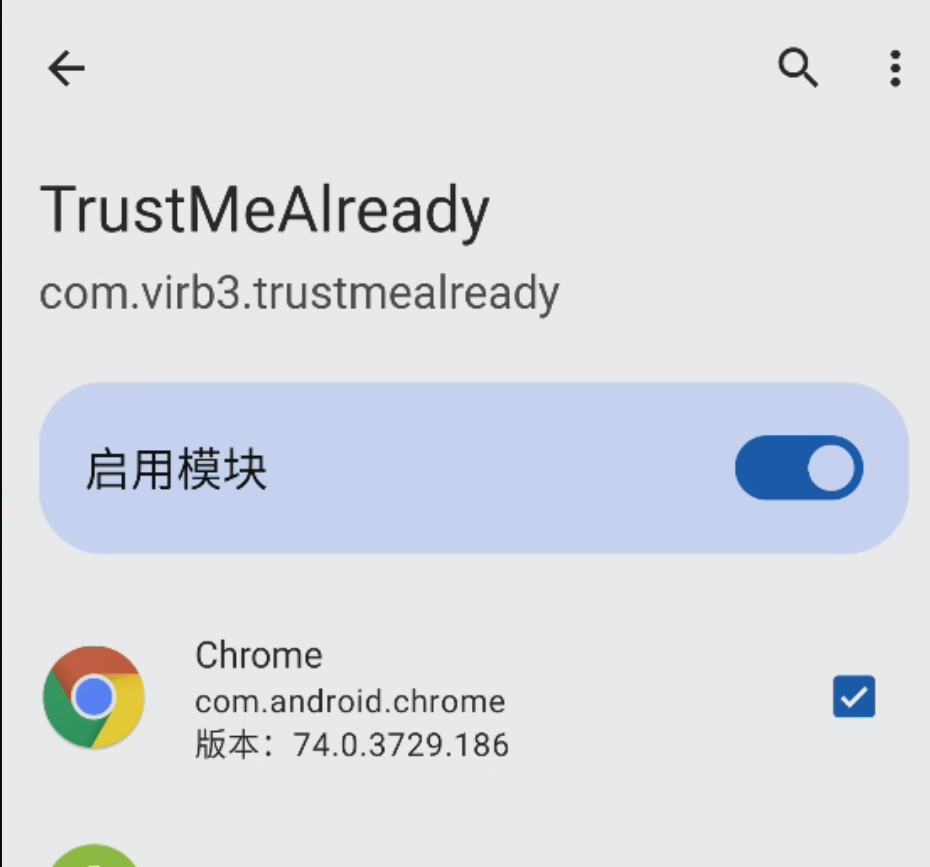

TrustMeAlread下载apk安装。具体作用于哪个app在LSPosed中设置就可以

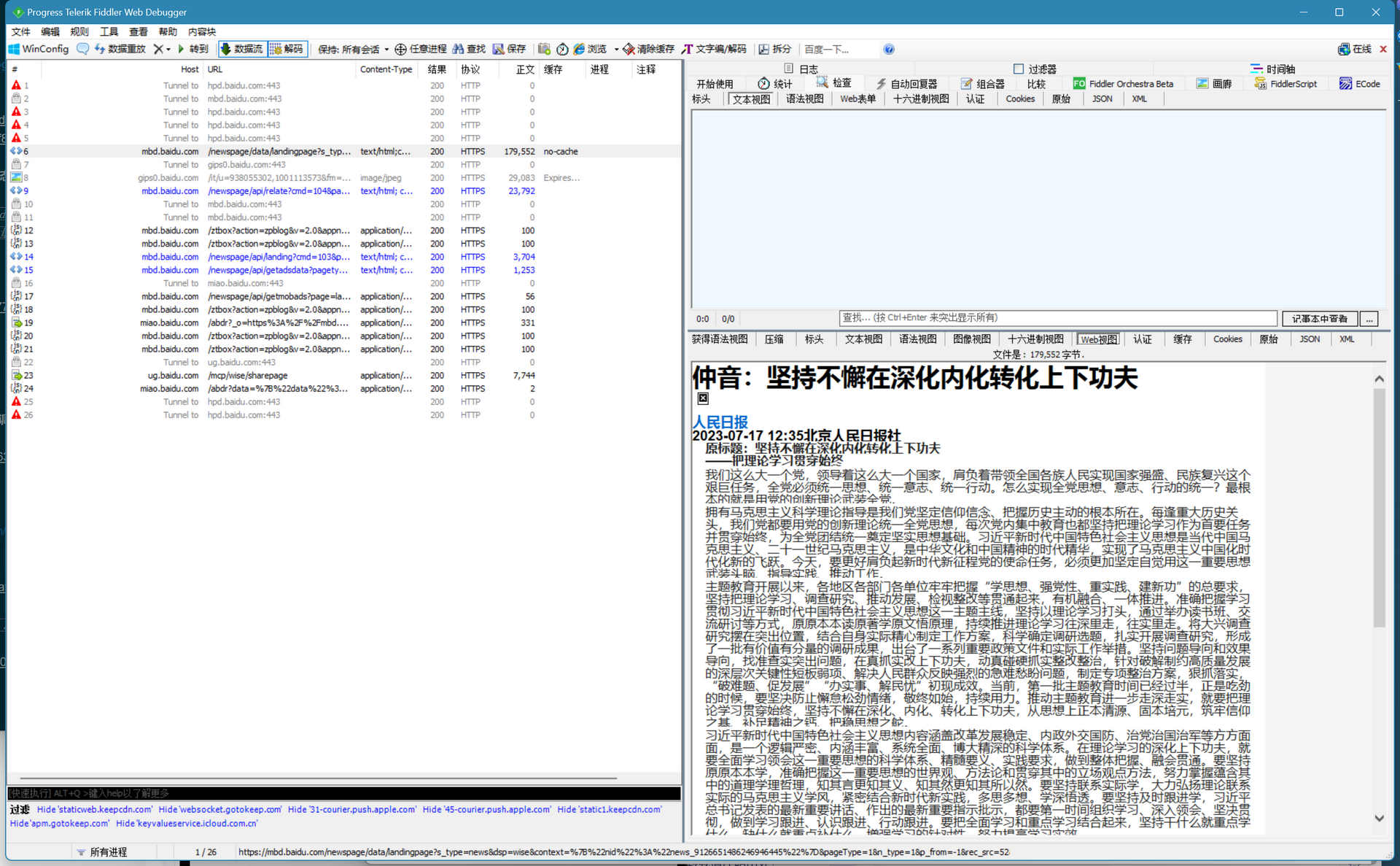

fiddler抓包

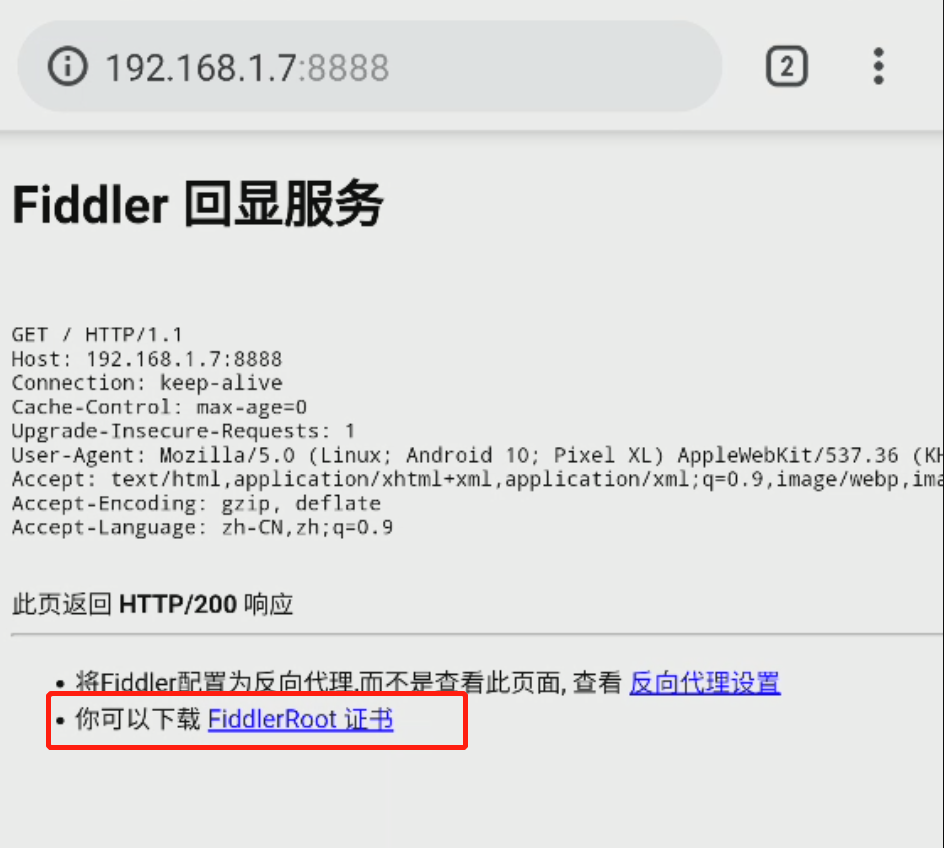

安装fiddler证书

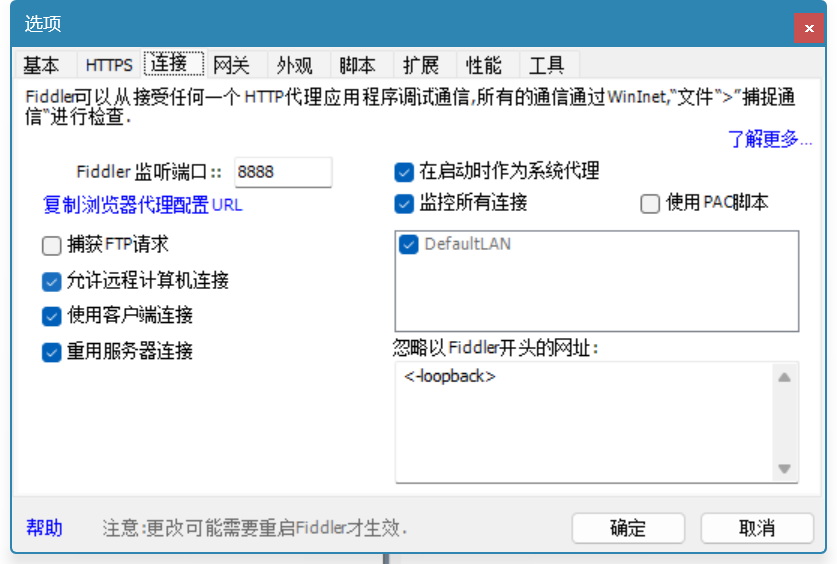

在fiddler选项里面配置监听端口

在手机浏览器下载并安装证书

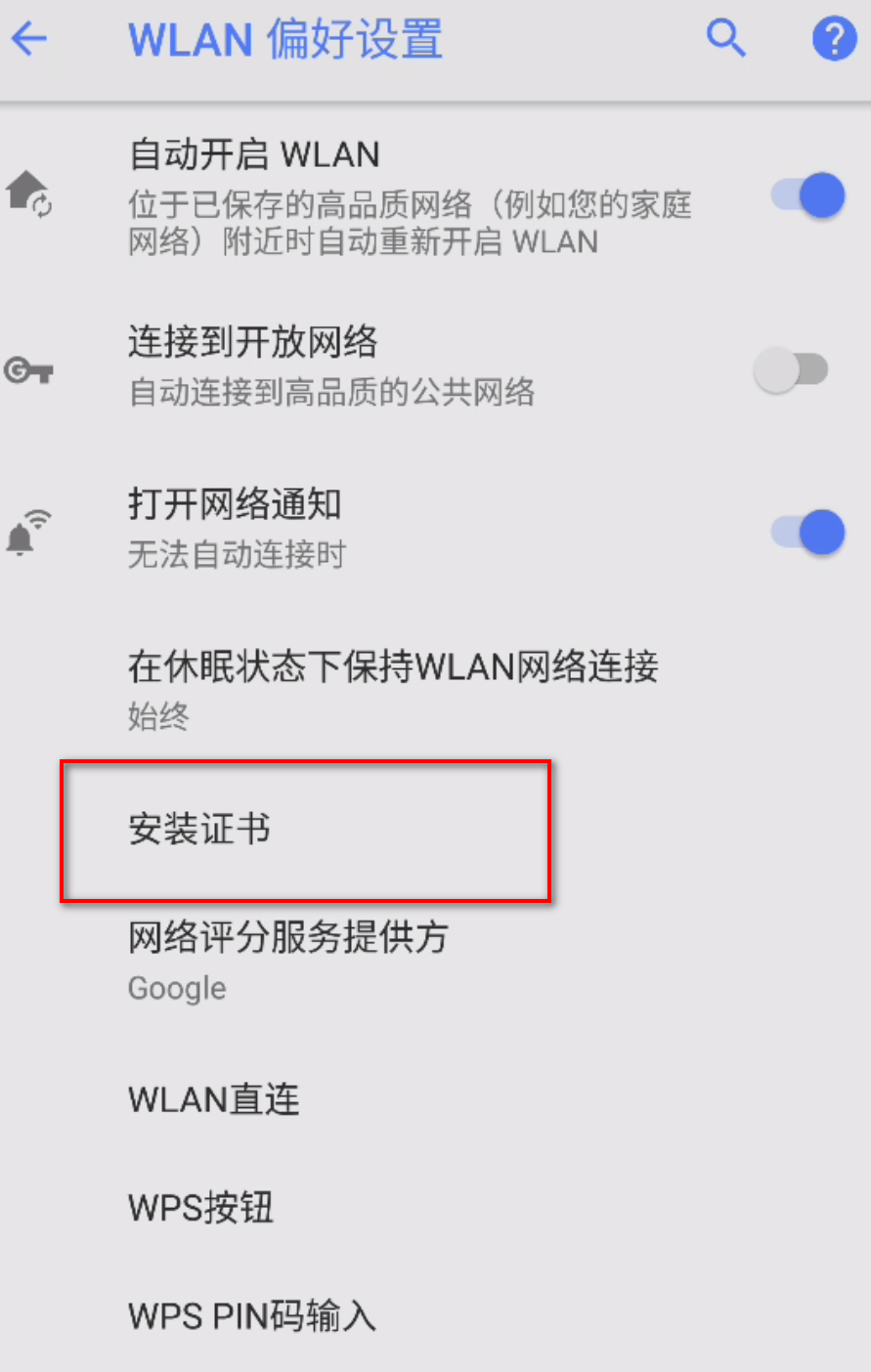

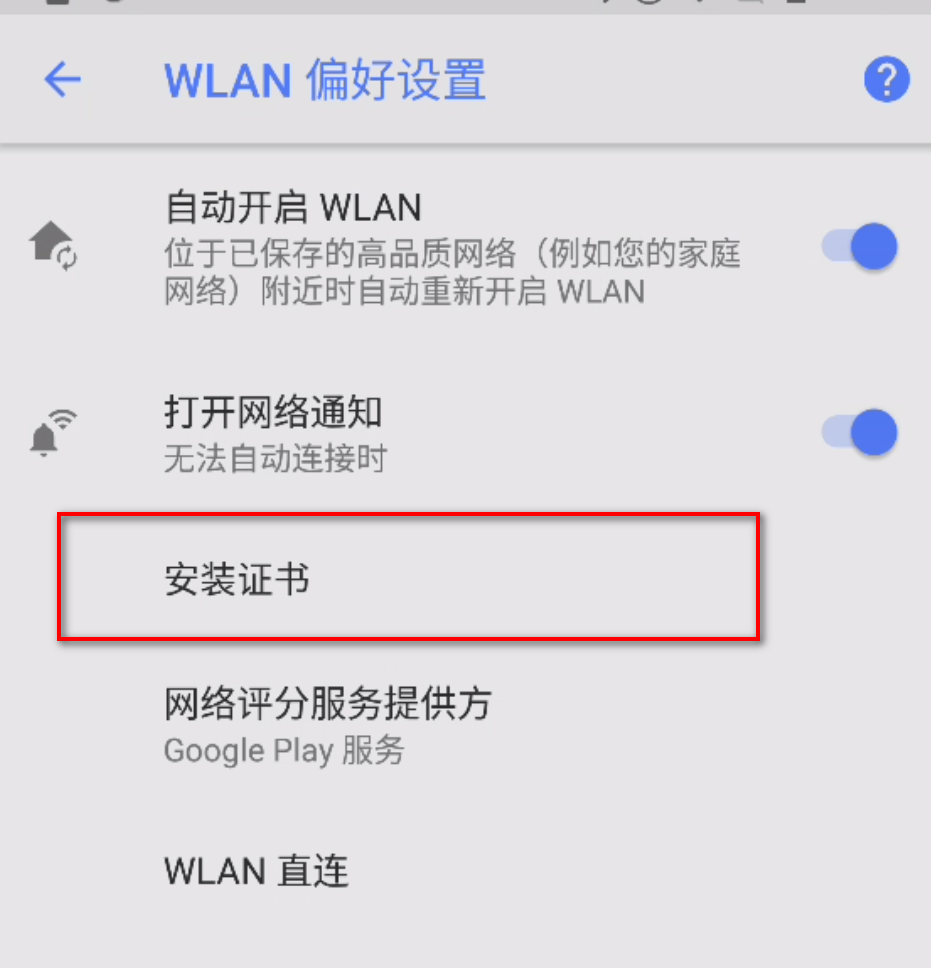

(如果没有安装成功,打开设置在WLAN偏好设置中安装证书)

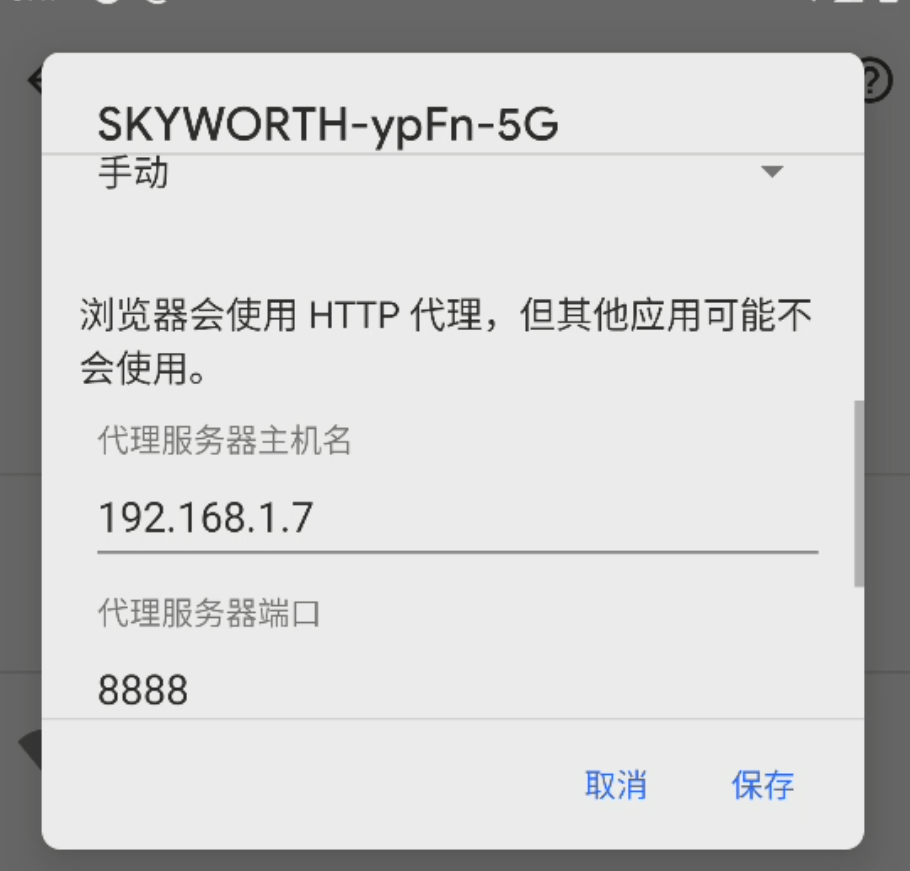

配置wifi代理,需要和运行fiddler的电脑在同一个局域网

打开LSPosed启用TrustMeAlready

即可抓取https数据包

Charles抓包

charles 是一款非常优秀的抓包工具,全平台支持,在 mac,windows,linux 上都可以使用,既可以抓取 web 端的包,也可以抓 app 端的包

charles 主要的功能包括如下几点:

截取 Http 和 Https 网络封包。

支持重发网络请求,方便后端调试。

支持修改网络请求参数。

支持网络请求的截获并动态修改。

支持模拟慢速网络。

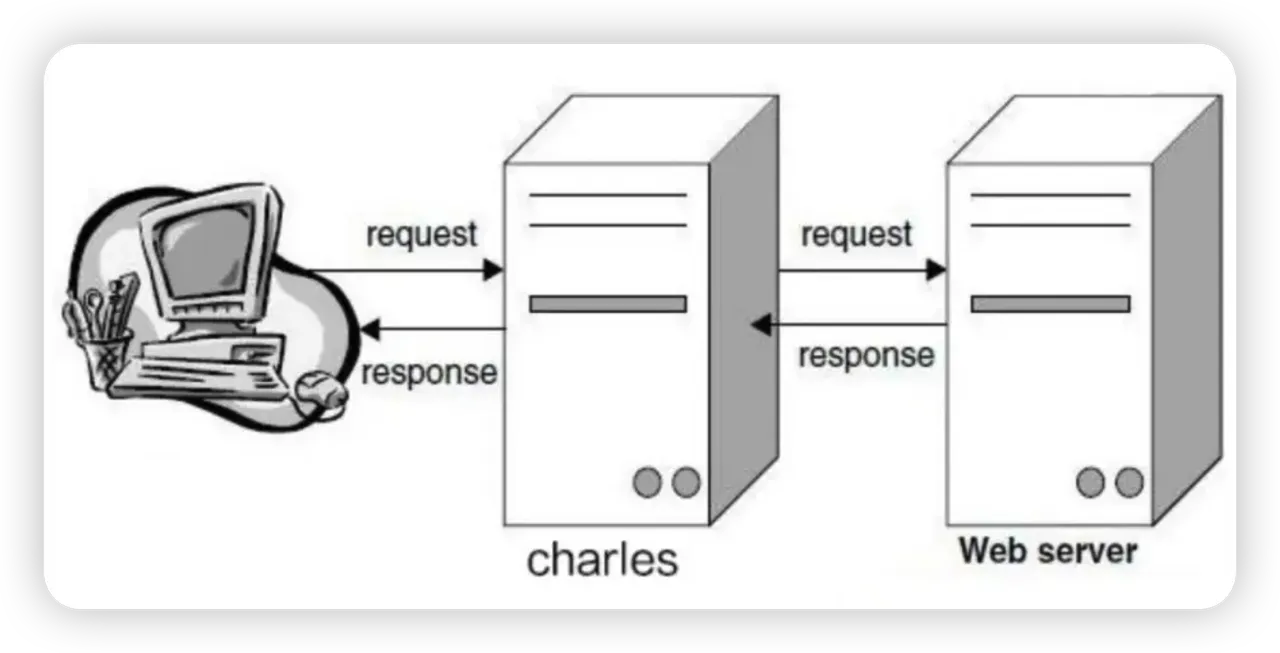

代理服务器的工作原理如下所示:

客户端发起请求,请求通过 charles 转发给服务器,服务器返回响应,响应通过 charles 转发给客户端。

charles 所起的作用就相当于信使,把信息从 A 传递给 B,并且把回信从 B 传递给 A,正因为他这个信使的工作,所以他对信息的内容了如指掌(不管是原信还是回信),正因为如此,charles 也就可以篡改信息的内容,即篡改请求和响应。

安装charles后去注册码生成网站生成一个账号密码

配置charles

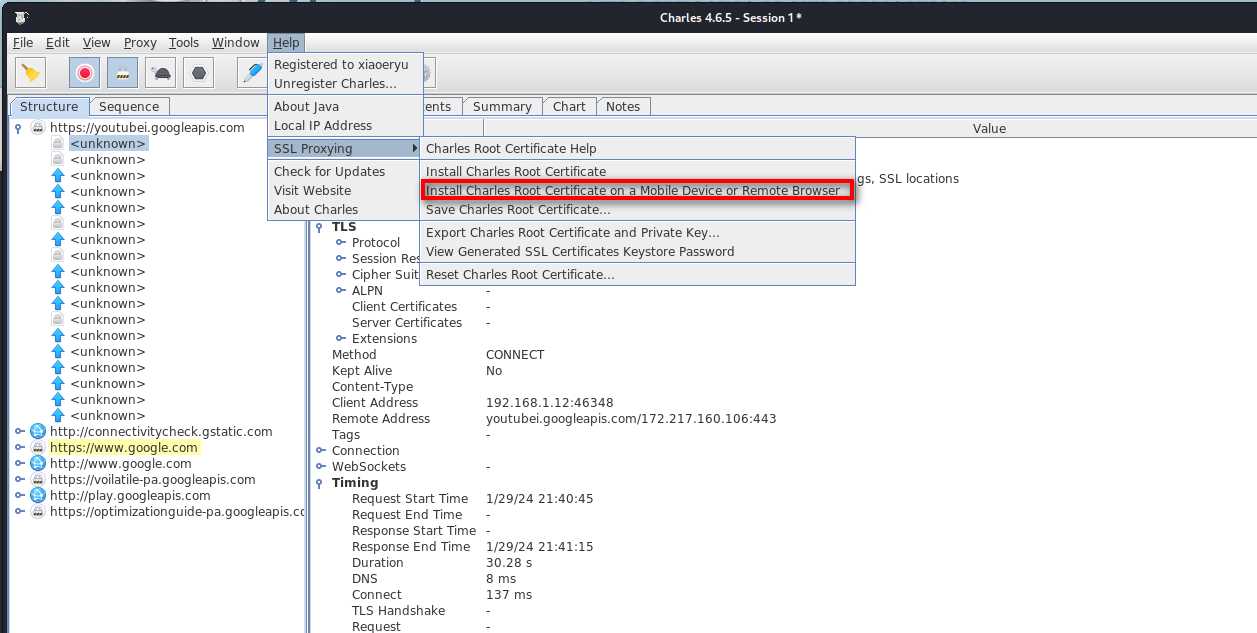

安装好了之后,连接手机安装Charles的证书

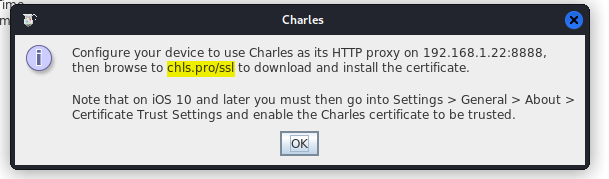

根据提示在手机浏览器中输入这个地址下载证书

有时候网络会有些问题,可以多尝试几次。或者直接下来下来拷贝到手机上安装

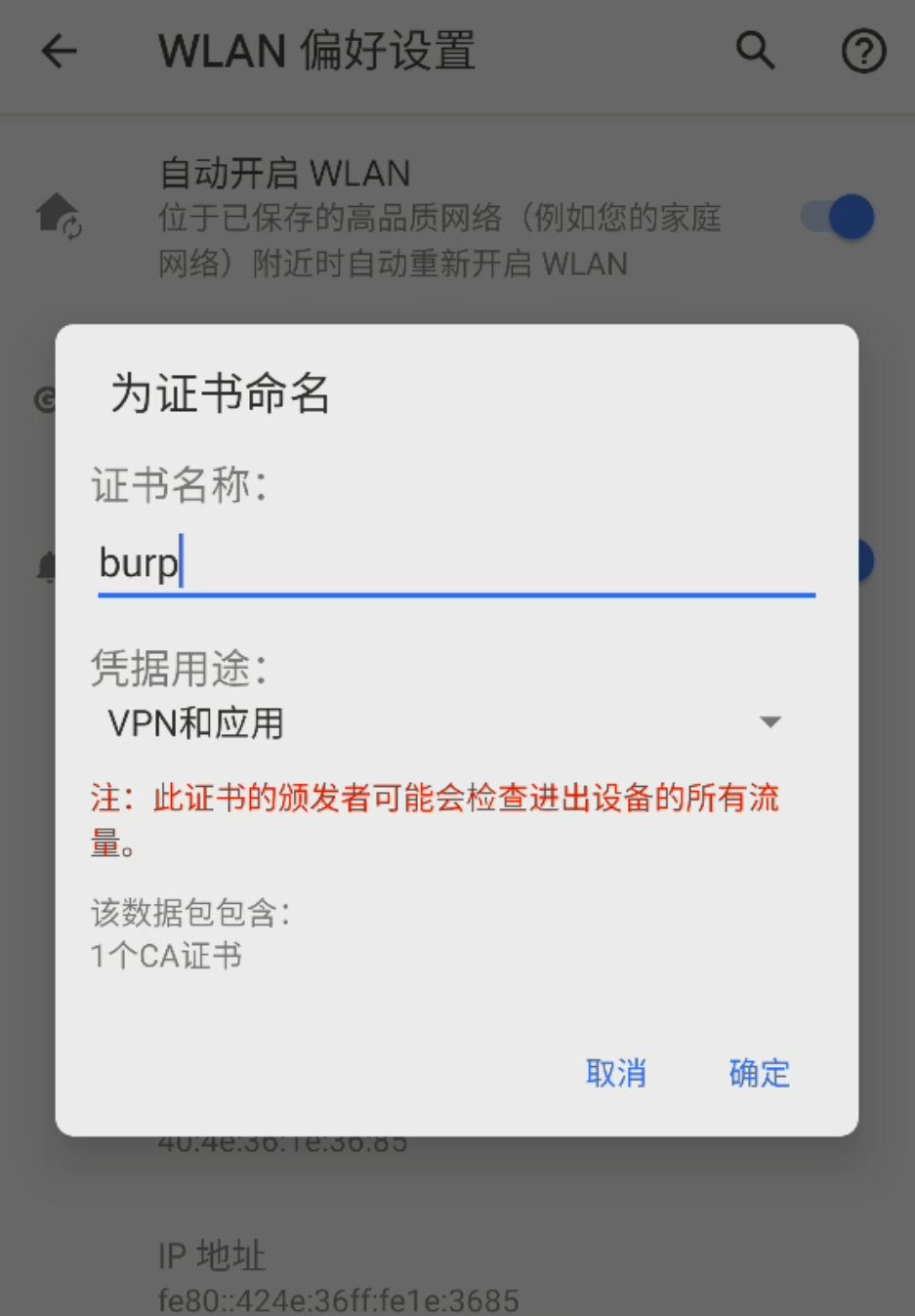

下载后直接在浏览器中点击安装就可以,或者在Wi-Fi设置中安装都可以

- Android10是在WLAN偏好设置处安装,不同版本的系统位置可能略有变化

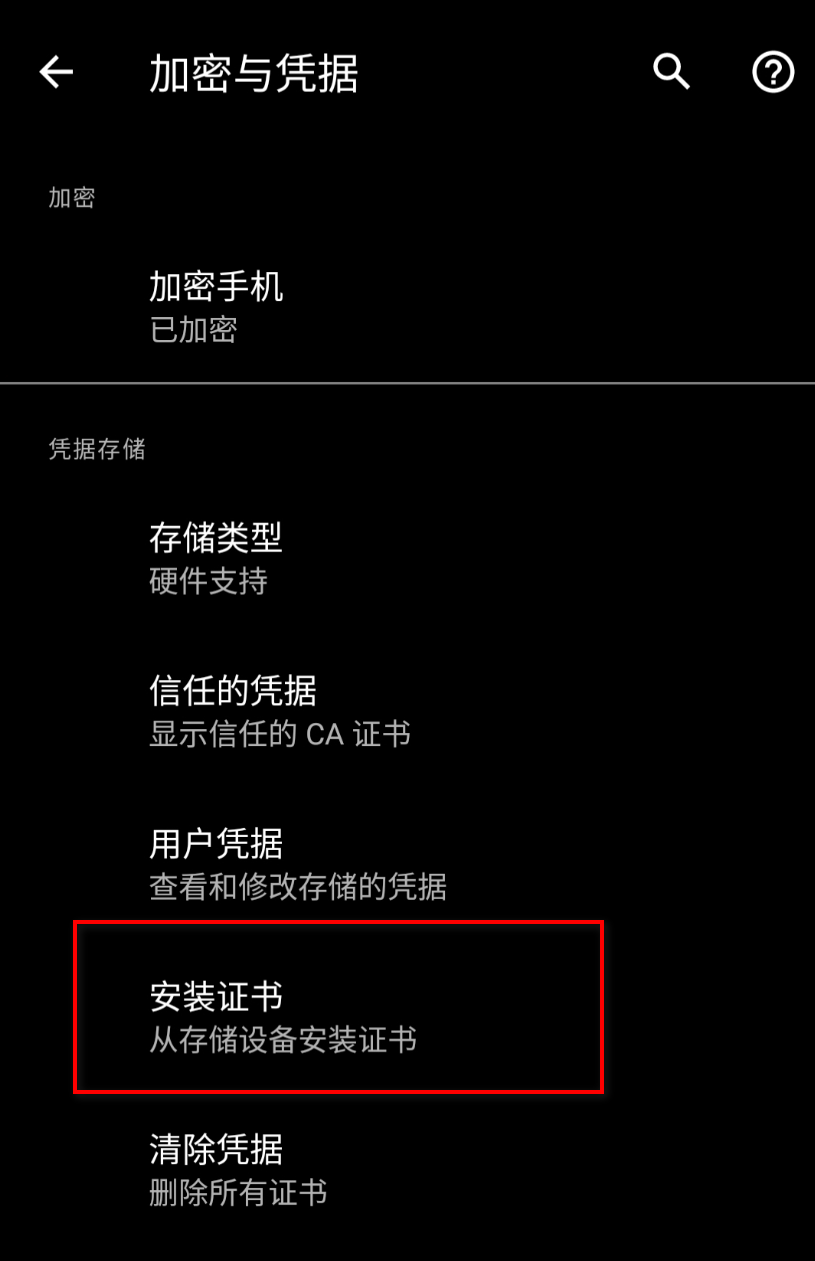

Android11是在安全 -> 加密与凭据 -> 安装证书

这里已经安装过了,不再重复安装。下载好点进去找到下载的证书直接安装就行,比较简单不再详述

安装后AlwaysTrustUserCerts模块会将我们已经安装的用户证书拷贝到根目录

HTTPS解析

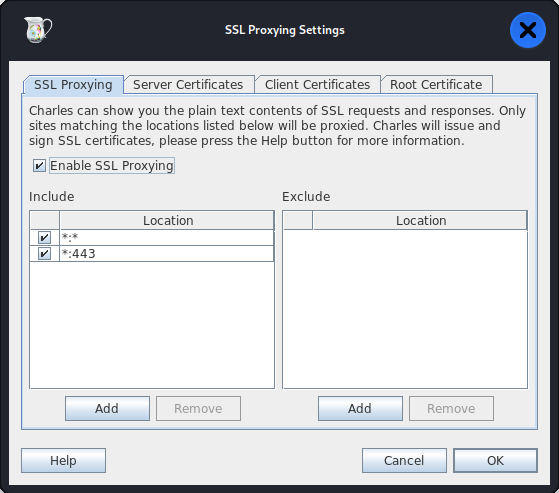

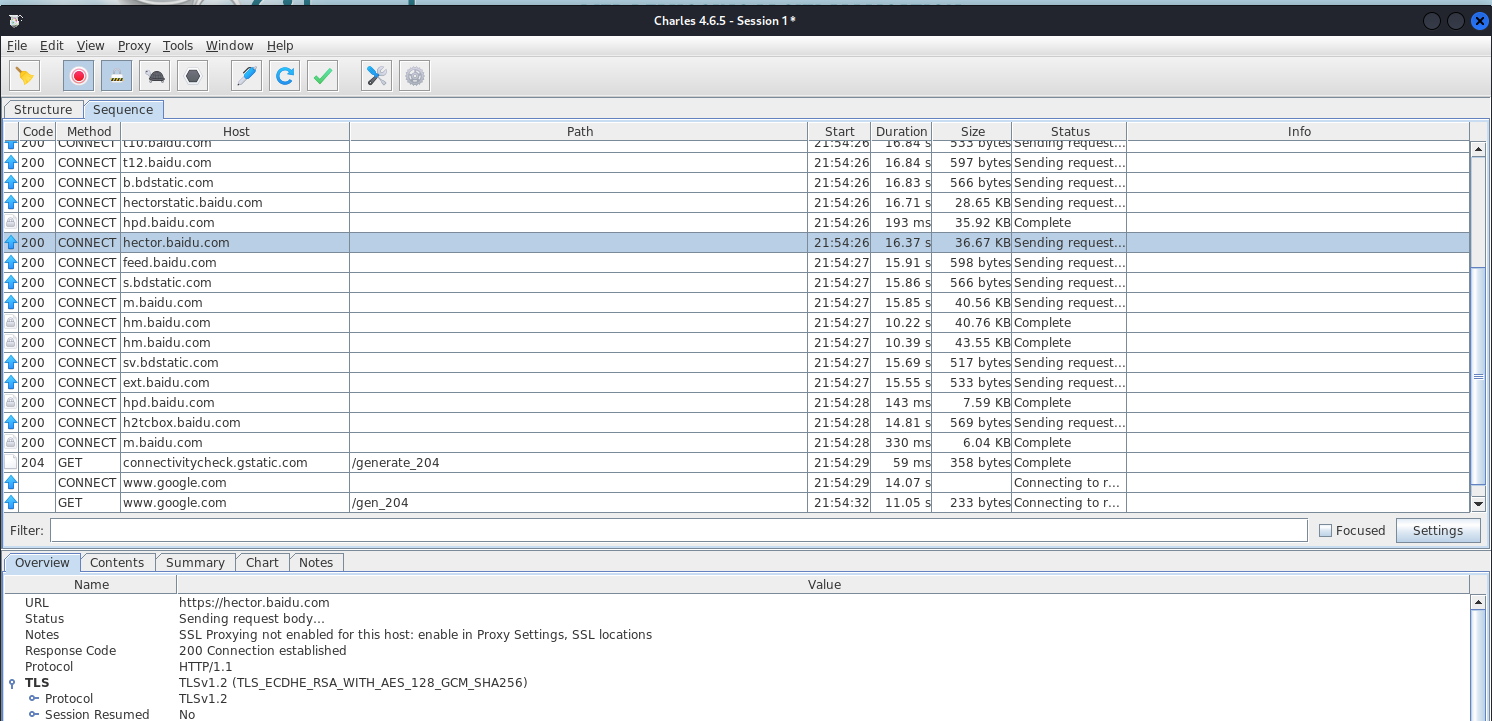

然后在Proxy $\rightarrow$ SSL Proxying Settings进行SSL Proxying Settings设置勾选enable SSL Proxying复选框代表开启SSL Proxying代理,并在include栏中添加域名和端口号。include重的列表项代表Charles能够展示这些域名的SSL请求和响应的明文

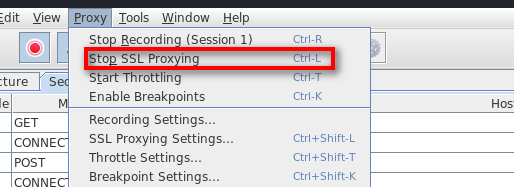

Stop SSL Proxying 按钮可以控制 SSL 代理的开关。(必须要开启SSL Proxying)

抓包

安装并配置好之后,再将手机Wi-Fi的代理为chales运行的本地IP,端口设置为chales抓包的端口,就可以抓到我们在手机上的数据包了

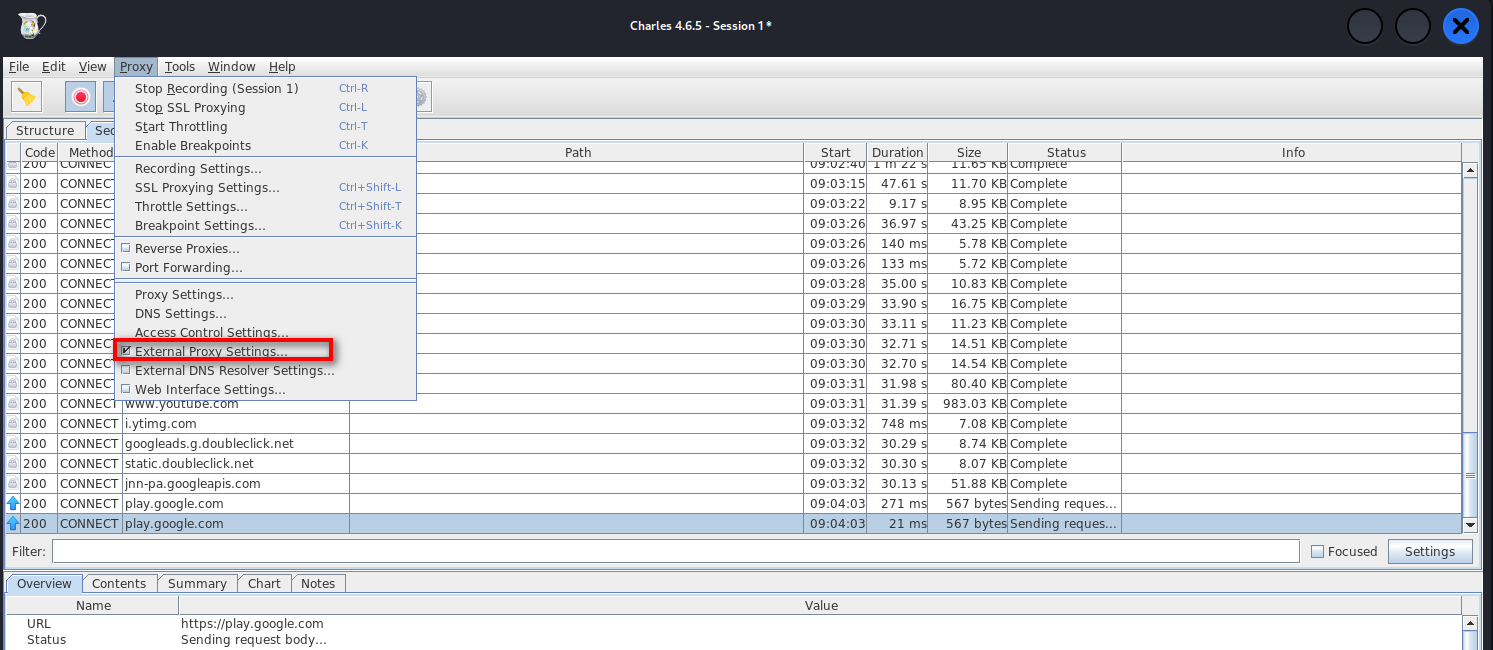

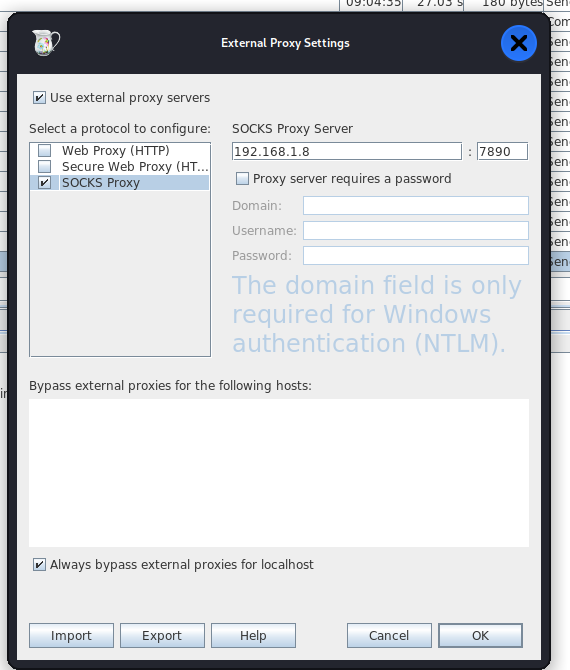

- 需要连接外网的话charles可以设置代理翻墙

- 这其中的另外两个复选框可以将流量进行代理转发,暂时不展开,之后的文章中再介绍

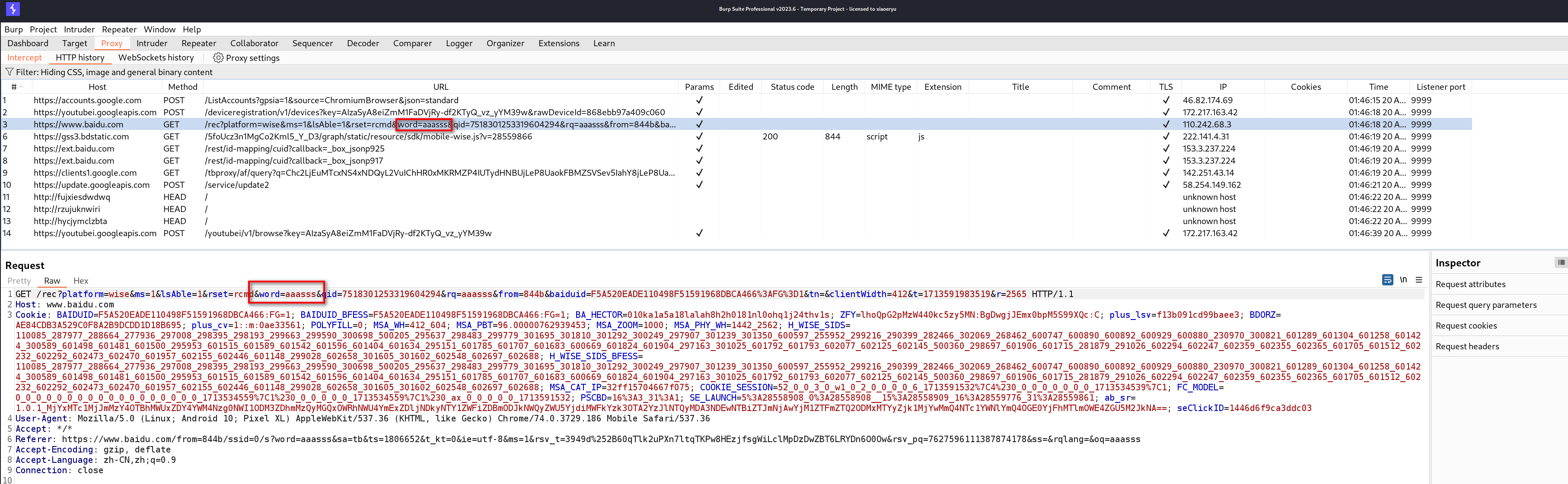

burp抓包

PC端安装

安装可以参考这篇帖子

将注册机放到跟软件同一个目录下,先运行注册机

运行jar的命令,进行注册

java -jar BurpLoaderKeygen.jar

然后就是手动注册流程,复制过来复制过去就好了

安装证书

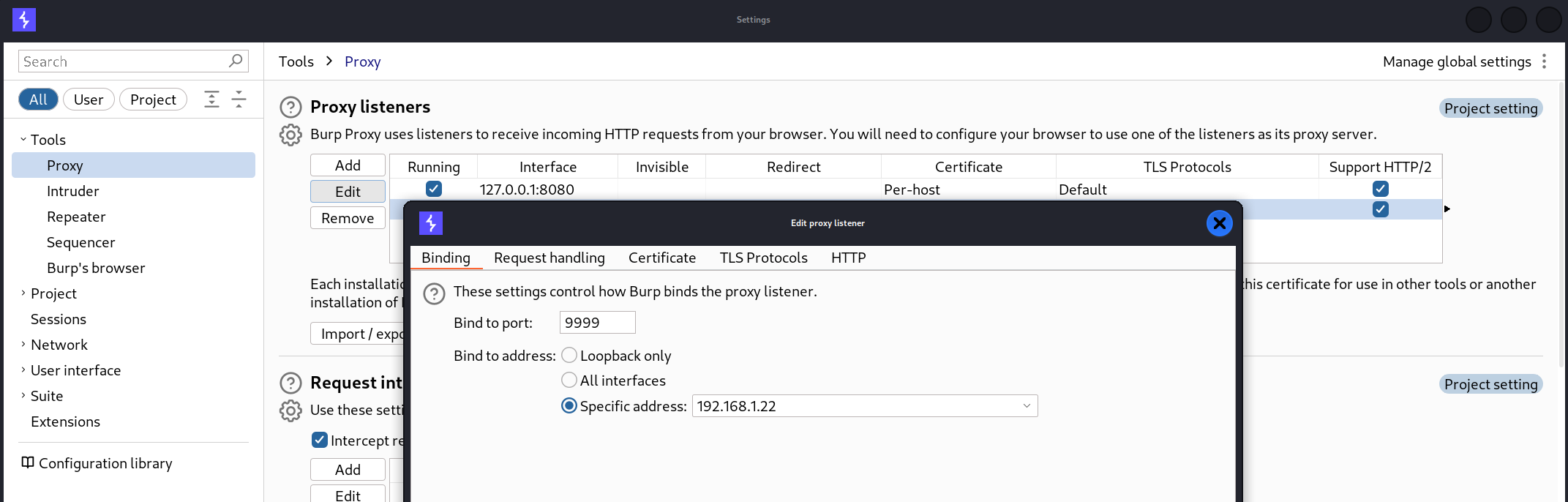

添加一个代理监听

给手机Wi-Fi连接上burp的代理监听

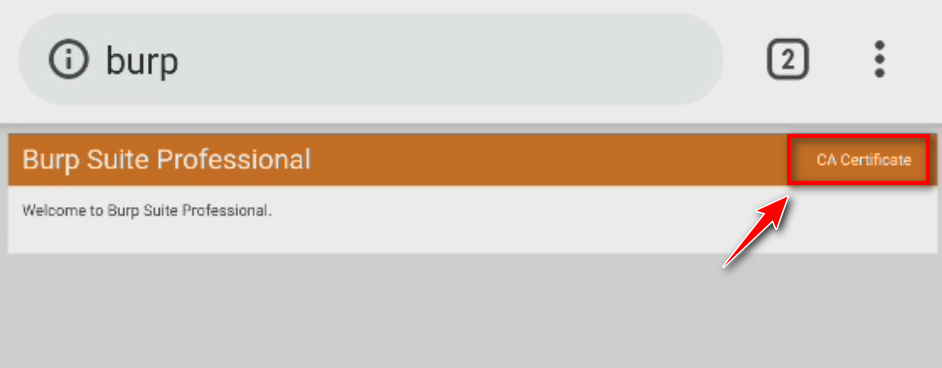

在手机浏览器上访问http://burp下载证书

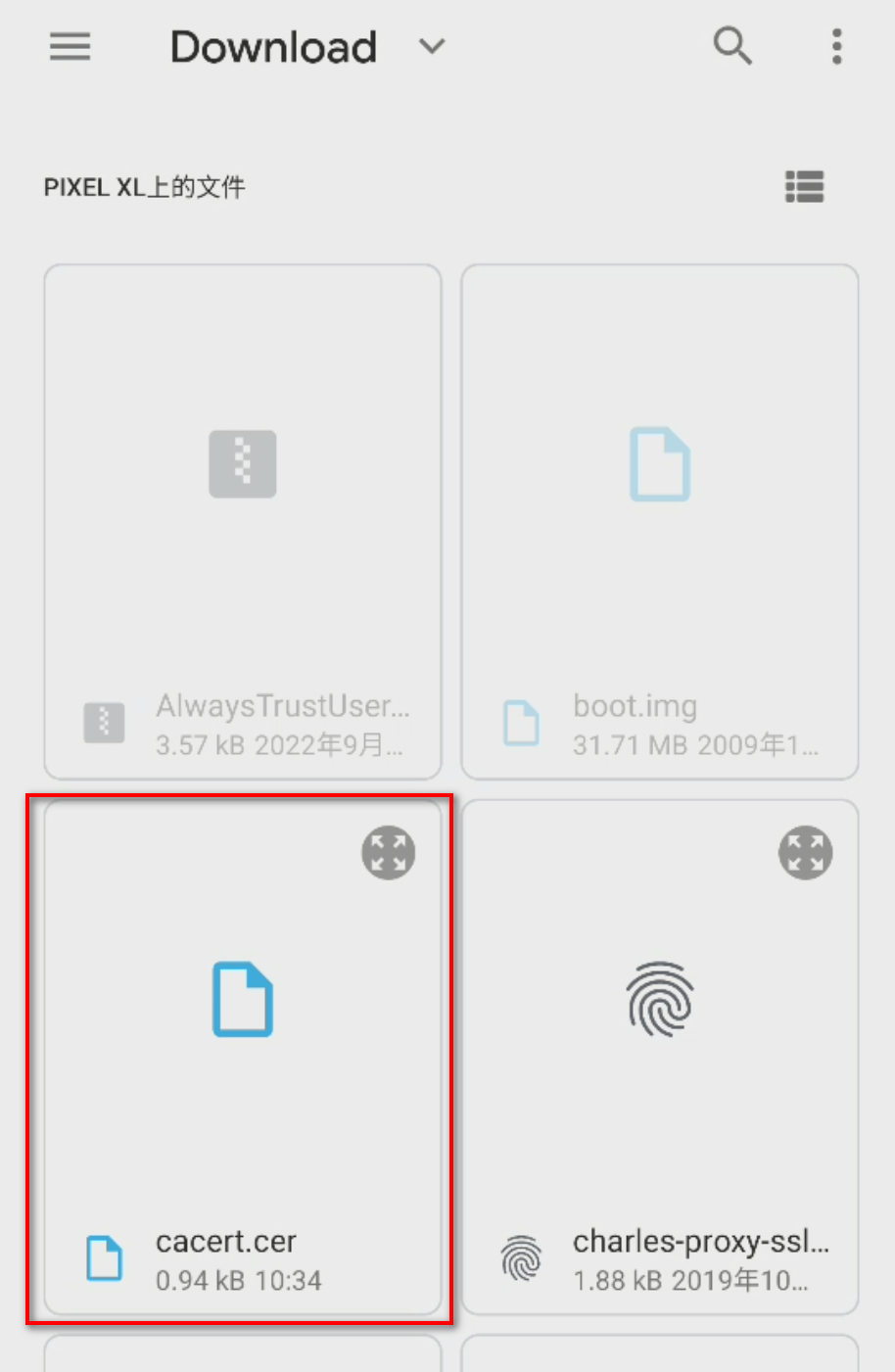

找到下载的证书,修改后缀名为

.cer

在设置里面找到安装证书 -> 安装刚才改过名字的burp证书

抓包

安装完成之后,接下来例如打开浏览器在百度中搜索

- 可以看到就抓去到了搜索的数据包,也有我们搜索的aaasss,如果抓不到可以检查一下是不是凭证没成功的拷贝的根目录或者重启服务端和设备试试

参考文章